Всю інформацію людини можна розділити за ступенем важливості, приблизно так:

- системні бекапи (важливість 1/10);

- поточні робочі файли (3);

- особистий архів: фотографії, відео (6);

- копії паперових документів (8);

- секрети: ключі, паролі, гаманці (10/10).

Втрачати файли завжди неприємно. Тому ми робимо резервні копії. алеступінь параноїдальності зусиль захисту інформації залежить від важливості. Є категорія файлів, яку не можна втрачати за жодних обставин, навіть у випадкуБП. Це нашіголовні секрети, тобто ключі, паролі та гаманці.

Як мирозповідали у минулій статті, холодні гаманці бажано продублювати на різних накопичувачах та зберігати фізично віддалено один від одного, щоб мінімізувати ризик втрати в одній події.

0. Захищені флешки

Популярний варіант для зберігання холодних криптогаманців - флешки із шифруванням типу Digital Bitbox, Безпечний, Ledger і KeepKey. Вони автоматично шифрують файли та оснащені гарним дисплеєм..

Такі флешки (леджери, трезори) забезпечують додатковий захист криптогаманця. Тут у нас додається щонайменше один рівень захисту:

- пін-код для доступу до флешки;

Це на додаток до стандартних:

- сид-фраза (відновлення доступу до коштів у разі втрати гаманця);

- пароль (на додаток до сид-фрази).

При цьому у захищених флешок є кілька недоліків у порівнянні зі звичайними:

- вони дорожчі;

- їх складніше дублювати для надійності;

- менше обсяг інформації, що зберігається;

- вони привертають увагу зловмисників.

За останнім пунктом. наприклад, на звичайну втрачену флешку ніхто не зверне уваги. А ось коли на дорозі валяється Trezor, то той, хто знайде, може звернутися дохакер, які підбирають пін-код за винагороду. І/або намагатиметься знайти власника, який одразу стає потенційною жертвою вимагання. Якщо "леджер" знайшли у людини в особистих речах, на зв'язці ключів (наприклад, під час обшуку) - Чекай біди. Це зайві ризики, яких можна уникнути. Особливо у важкі часи, які наступають зараз.

Переваги такої гарної флешки — скоріше у зручності та «статусності» у мирний час. Але насправді може вийти так, що людина жертвує своєю безпекою заради зручності.

по суті, продавці таких товарів заробляють на страху людей втратити гаманець. Бізнес-модель чимось схожа на продавців антивірусних програм.. Чим більше наздогнати страху — тим вищий продаж.

З іншого боку, звичайна дешева флешка ні в кого не викликає жодних підозр. Чим вона дешевша і брудніша, тим краще.

Багато з вищесказаного відноситься до «менеджерів паролів», які є зручним GUI для зашифрованого сховища випадково згенерованих символів (LastPass, BitWarden, 1пароль, KeePass). Так, це зручно. Але генерацію випадкових символів та шифрування можна виконувати самостійно за допомогою спеціалізованих інструментів. Як і у випадку із захищеними флешками, доводиться шукати компроміс між зручністю, безпекою та складністю процедур, тобто жертвувати чимось одним заради іншого.

1. Шифрування

Насправді найкращий захист — це не якийсь чарівний гаджет, а банальна математика, яку ми проходили у школі. Неможливість розкласти на множники добуток великих простих чисел. Унікальність координат перетину прямої лінії та еліптичної кривої. Тобто сучасна криптографія та шифрування.

Говорять, що все найкраще у світі — безкоштовно. Кохання, дружба, чесність та ін. Введення фінансових розрахунків часто псує щирі відносини. Те саме правило діє для криптографічних інструментів. Надійні інструменти часто поширюються з відкритим кодом, хоча тут теж бувають винятки. Ось деякі програми для шифрування файлів та дисків під Linux та Windows:

- GnuPG

- VeraCrypt

- Каскадний шифрувальник

- WinSesame

- AutoKrypt

- М'яка зима

- Невидимі секрети

- ccrypt, утиліта командного рядка

Беремо секретні файли - ключі, паролі, гаманці - шифруємо їх і закриваємо надійним паролем з максимальною ентропією.

Потім ховаємо під виглядом звичайних фотографій/відео, щоб ніхто не здогадався про наявність секретів. Це стеганографія - опціональний крок для додаткового захисту.

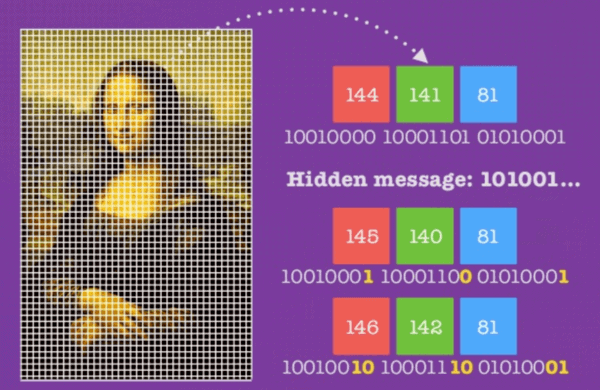

2. Стеганографія + обфускація

Стеганографія та обфускація - приховування зашифрованих файлів у масиві іншої інформації. наприклад, у відеофайлах або фотографіях.

В ідеальній ситуації ніхто не зможедовести факт існування прихованої інформації, поки не впізнає механізм стеганографії. Це як абетка Морзе у морганні людини на екрані ТБ. Неможливо довести, що там є корисний сигнал, поки ми не дізнаємося про схему кодування, про яку людина з екрану заздалегідь домовилася з спільником.

Припустимо, що байти ваших секретних файлів записуються в різні пікселі відеокадрів домашнього відеофільму, маскуючись під навколишні кольори. наприклад, кожен байт секретного файлу можна кодувати шляхом додавання/віднімання невеликих значень R, g, B із сусідніх пікселів. У першому кадрі це може бути один піксель, у другому кадрі - інший і так далі. Можна вносити незначні спотворення каналу яскравості, звукову доріжку та інші медіадані. У звичайному контейнері MKV величезна кількість місць, куди легко записати свою інформацію зовсім непомітно.

Не знаючи алгоритму розподілу даних в інформаційному контейнері, зловмисник не зможе припустити приховування там додаткових даних. Більш того, навіть наявність такої ідеї нічим не допоможе зловмиснику, тому що варіантів обфускації безліч. Практично неможливо вгадати конкретну схему та випадково вибрані коефіцієнти. Навіть у разі отримання секретних даних їх неможливо буде розшифрувати без пароля, так що це подвійний захист.

Для оптимального захисту краще придумати власний варіант стеганографії/обфускації і реалізувати його своїм унікальним способом. Напевно, у кожної людини є багато ідей, у яких файлах краще сховати секретні біти, щоб їх ніхто не знайшов. Це не обов'язково можуть бути статичні файли. Як носій можна використовувати відкритий інтернет-трафік. наприклад, додавати по кілька біт корисної інформації в кожному п'ятому пакеті з веб-камери, приблизно як робили автори просунутого трояна SolarWinds.

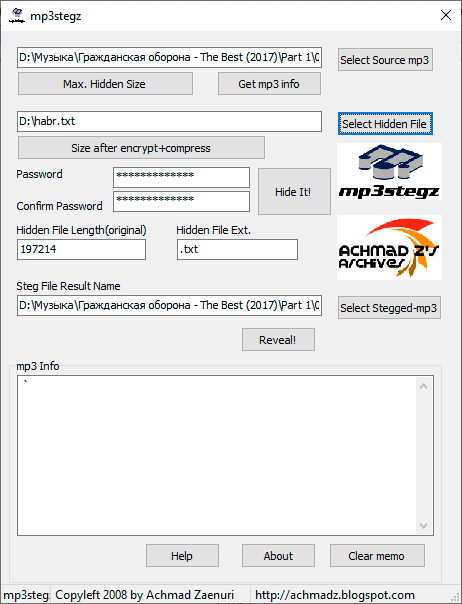

Деякі інструменти стеганографії:

- Стегідес (JPEG, БМП, WAV, AU).

- Exiftool (запис метаданих у заголовки файлів, підтримується196 форматів файлів).

- WavStep (WAV).

- OpenStego (png).

- mp3stegz (mp3).

Після шифрування та обфускації настає наступний етап – резервне копіювання.

3. Резервне копіювання (різні континенти, Різні хмари)

Якщо файли надійно зашифровані та захищені паролями, то можна відносно безпечно зберігати їх навіть у публічних хмарах типу Google Drive, Яндекс.Хмара, Apple iCloud або необмежене за розміром хмарне сховище Telegram (файли до 2 Гб).

Зрозуміло, з додатковими заходами безпеки, включаючи стеганографію. Секретна інформація зберігається під виглядом відеофайлів або фотографій, розчинившись серед біт медіаконтенту.

Як ми писали минулого разу, при дублюванні інформації застосовуються звичайні техніки резервного копіювання, коли кожен елемент резервування зменшує ймовірність відмови вузла відповідно до формули:

- де m – число резервних елементів (кратність резервування);

- q_{i} - Імовірність відмови елемента i;

- Q - ймовірність відмови вузла з n елементів (ймовірність відмови всіх елементів).

Кожен вибирає рівень надійності залежно від своєї параноїдальності: від 99% до 99,(9)%.

Декілька стратегій дублювання, деякі з яких можна поєднувати один з одним:

- Різні хмари: на випадок, якщо один або кілька хмарних хостингів вийдуть з ладу, збанкрутують, стануть недоступними у вашій країні, видаляють файли з якоїсь причини (найчастіше хостинг має повне право видаляти файли користувача, згідно ToS).

- Різні носії: SSD, флешки, CD, DVD та інші, з періодичним оновленням носіїв, наприклад, кожні 5–10 років.

- Різні локації: схрони та закладки в різних містах, країнах та континентах. Хто знає, куди доля закине вас чи ваших спадкоємців через сторіччя.

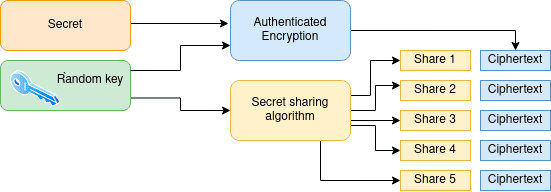

4. Поділ секрету

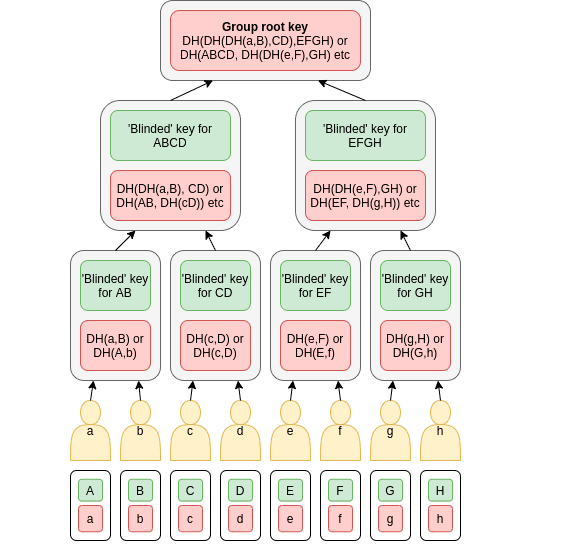

Останній рівень захисту файлівсхема поділу секрету Шаміра. Вона передбачає поділ ключа на певну кількість фрагментів.

При складанні секрету ми можемо розбити його на довільну кількість фрагментів (п) та встановити мінімальну кількість фрагментів, які збирають функціональний ключ (k). наприклад, n=4, k=3.

Схема поділу секрету задовольняє низку умов, у тому числі:

- Втрата кількох фрагментів не впливає на збереження інформації.

- Зловмисник не отримує жодної інформації від володіння одним фрагментом ключа чи будь-якою кількістю фрагментів, менше необхідного (k-1).

Поліпшений варіант -схеми поділу секрету, що перевіряються, такі як схема Фельдмана та схема Бенало. Вони додатково захищені від атаки з підробкою фрагментів секрету. Тобто алгоритм здатний верифікувати справжність будь-якого фрагмента, що буває корисно.

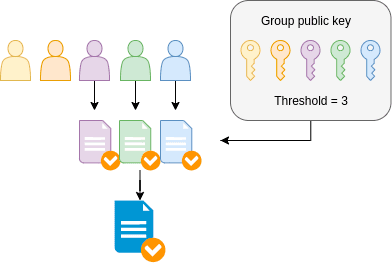

На практиці в блокчейні можна використовувати мультипідписи, тобто мультисиг-адреси. Це такі адреси, де для здійснення транзакції потрібно пред'явити кілька ключів. наприклад, 2 з 3 або 3 з 5.

Оскільки жодна людина не є одноосібним власником секрету, мультипідпис підвищує рівень безпеки, захищаючи членів колективу від захоплення чи смерті одного з них.

Темний кристал

Як один із практичних варіантів поділу секрету можна згадатиТемний кристал. Це набір протоколів, бібліотек та технік для безпечного керування секретними файлами, такими як ключі, гаманці та приватні підписи.

Dark Crystal створений для впровадження у сторонні програми та підтримує будь-які транспортні протоколи. Розроблено довідкові імплементації наJava, Javascript іІржа. Довідкові імплементації реалізовані на основі конвенцій із криптографічної бібліотекилібнатрій ібібліотеки поділу секрету Шаміра від Даана Шпренкля. Кожна імплементація має список модулів, які можна вільно використовувати.

Кореневий груповий ключ для надійності поділяється на частини (сім'я, друзі, однодумці)

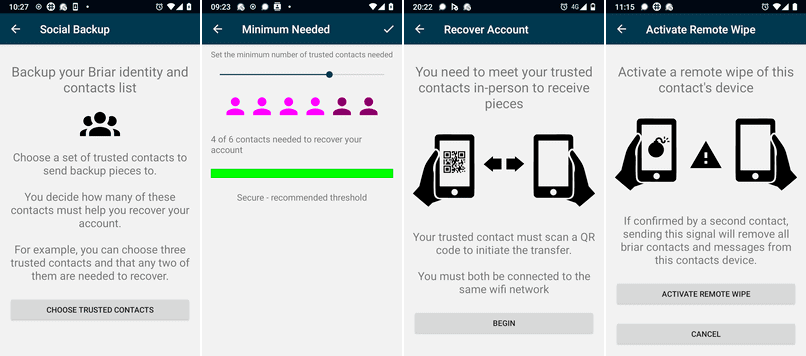

Один із модулів Dark Crystal – піринговий месенджер Briar, який працює у відсутності інтернету (Bluetooth, WiFi) та підтримує мультипідпис з поділом секрету. Власне, ці функції для нього реалізованізавдяки інтеграції модулів Dark Crystal.

Організація соціального бекапу, вибір користувачів для зберігання фрагментів секретного ключа. На правому скріншоті меню активації дистанційного видалення облікового запису

Протокол Dark Crystal Key Backup пройшов незалежну аудиторську перевіркуВключити Безпеку, див.підсумковий звіт за результатами перевірки.

На фото вгорі — процедура відновлення облікового запису та генерації нового ключа. Для ініціації потрібно збирання в одному місці користувачів, Отримавши від вас фрагменти секрету під час соціального бекапу. Це можуть бути члени сім'ї, друзі чи однодумці, наприклад, чотири з шести осіб (фото зі звітуDark Crystal — Briar Project Case Report).

Поділ ключа між родичами дозволяє зберегти цінні файли, у тому числі після смерті власника. Окрім реалізації волі померлого, у поділу ключів є інші варіанти застосування. Унауковій статті з описом Dark Crystal вказані такі:

- Соціальний бекап.

- Дистанційне видалення секретів (якщо товариша заарештовано або викрадено). Підтримується у Briar.

- Колективне управління (прийняття рішень, голосування, референдум).

- Повторна генерація індивідуального ключа у разі втрати, через колективне голосування.

Процедура видачі нового ключа

Процедура видачі нового ключа

Висновок

Підіб'ємо підсумок. Надійне зберігання секретних файлів допускає декілька рівнів захисту:

- Шифрування.

- Стеганографія та обфускація (приховування самого факту існування зашифрованих файлів).

- Дублювання на фізичних накопичувачах.

- Дублювання на різних хостингах.

- Поділ ключа.

Можна використовувати окремі рівні захисту та комбінувати їх практично у будь-яких поєднаннях., залежно від необхідної параноїдальності у конкретній ситуації.

Відкрийте більше з VirusNet

Підпишіться, щоб отримувати найсвіжіші записи на вашу електронну пошту.